در قسمت اول مقاله، در خصوص تعاریف و خصوصیات تیمهای امنیت قرمز و آبی و مفهوم تیم بنفش صحبت کردیم. درقسمت دوم به تعریف مفاهیم جدیدی در امنیت سایبری، به نام تیمهای امنیت سایبری زرد، نارنجی و سبز پرداخته و مشکلات این تیمها را با یکدیگر بررسی خواهیم کرد.

معرفی تیمهای امنیت سایبری زرد، نارنجی و سبز

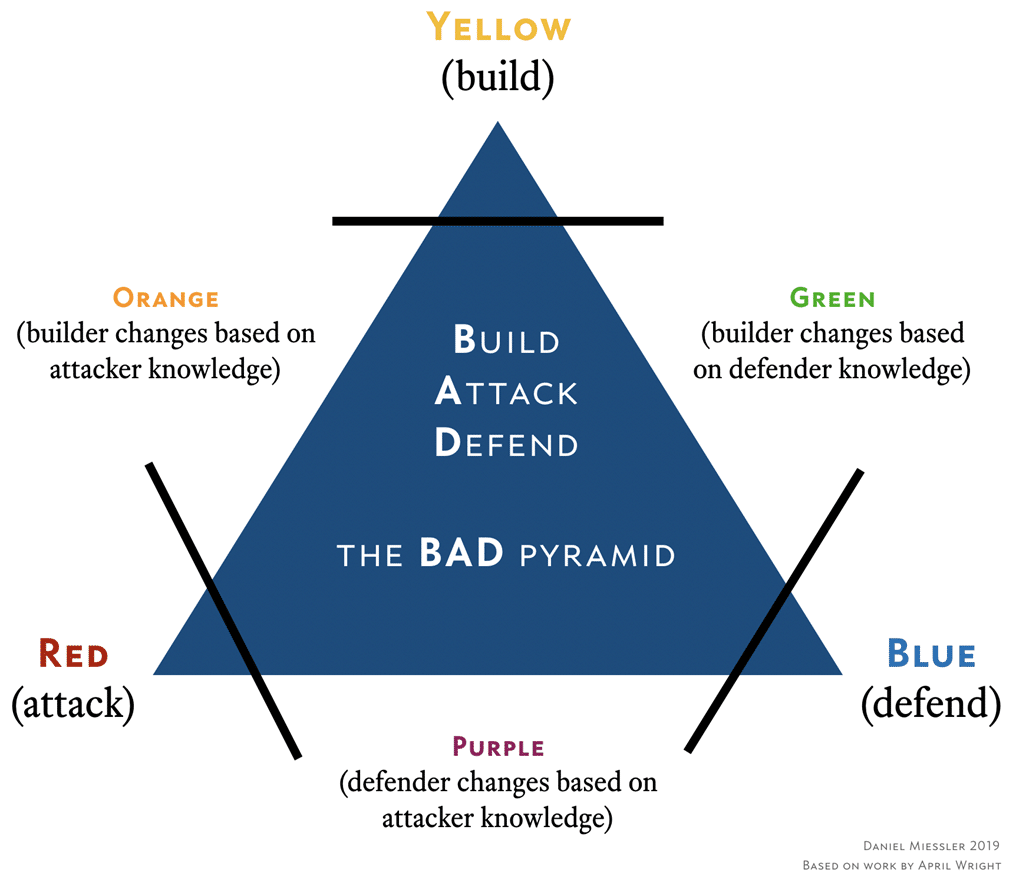

آپریل رایت در برنامه Blackhat علاوه بر مفاهیم تیمهای معروف قرمز، آبی و بنفش، با شجاعت چند مدل تیم امنیت سایبری دیگر را نیز معرفی میکند و به عقیده او، تیم نارنجی همان تیم بنفش جدید است.

او در این برنامه، از مفهوم تیم نارنجی سخن میگوید که اعضای آن، سازندگان (Builders) هستند و سپس آن را با تیمهای امنیت آبی و قرمز ترکیب میکند تا رنگهای دیگر را ایجاد کند. این کار بسیار هوشمندانه است، اما نسبت به برخی از خصوصیات این ترکیبها، نقدهایی وجود دارد. تفسیر منحصربهفردی از این تعاملات ترکیبی در بالا نشان داده شده که اقتباسی از مدل آپریل است.

همچنین باور دیگری وجود دارد که لزومی به گذاشتن عنوان «تیم» بر این رنگها نیست، چرا که در بیشتر موارد، این رنگها در واقع بیانگر ذهنیت یا نقش هستند و کمتر به گروههایی اختصاصی از افراد اشاره دارند. برای مثال، تیم زرد، خود عنوان دیگری دارد و اعضای این تیم در واقع همان Developers یا توسعهدهندگان هستند. در حقیقت باید به جای عناوین سبز، نارنجی و بنفش از همان Developers یا رفتارهای تیم آبی استفاده شود.

خلاصهای از نقش و عملکرد امنیتی رنگها

- زرد: Builder یا سازنده

- قرمز: Attacker یا مهاجم

- آبی: Defender یا مدافع

- سبز: سازندهای که از مدافع میآموزد

- بنفش: مدافعی که از مهاجم میآموزد

- نارنجی: سازندهای که از مهاجم میآموزد

مشکلات رایج در تعاملات تیمهای امنیت قرمز و آبی

در حالت ایدهآل، تیمهای امنیت قرمز و آبی با بیشترین حد هماهنگی با هم در تعاملند، همان طور که دو دست با یکدیگر توانایی دست زدن را ایجاد میکنند.

تاکتیکها و رفتارهای تیمهای امنیت قرمز و آبی، مانند Yin و Yang یا حمله و دفاع، در تضاد کامل با یکدیگر هستند اما دقیقا همین تفاوتها آنها را به صورت بخشی از یک مجوعه سالم و تاثیرگذار مبدل میکند. تیم قرمز حمله و تیم آبی دفاع میکند، اما در هدف اصلی مشترک هستند: هردو میخواهند وضعیت امنیت سازمان را بهبود بخشند.

برخی از مشکلات برخاسته از تعامل و همکاری تیمهای قرمز و آبی در زیر آورده شده است:

- تیم قرمز خود را برتر از آن میبیند که بخواهد اطلاعات را با تیم آبی به اشتراک بگذارد.

- تیم قرمز به سازمان نفوذ کرده و قرنطینه، محدود و تضعیف میگردد و در نتیجه اساسا تاثیرگذاری آن به صورت کامل کاهش مییابد.

- تیم قرمز و آبی در واقع به گونهای طراحی نشدهاند که به طور مداوم با یکدیگر در تعامل باشند، در نتیجه، دروس آموخته شده در هر طرف تا حد قابل توجهی از دست خواهد رفت.

- مدیریت امنیت اطلاعات اقدامات تیم قرمز و آبی را به صورت تلاشی واحد در نظر نمیگیرد و هیچ گونه اطلاعات، مدیریت و کنترل یا معیار سنجشی بین آنها مشترک نیست.

دلایل شکست امنیت سایبری یک سازمان

سایر ویدیوها درباره امنیت

سازمانهایی که یک یا دو مورد از این مشکلات را دارند، به احتمال زیاد به فکر به کارگیری یک تیم بنفش برای حل آن میافتند. اما لازم است که «بنفش» به جای یک تیم اضافه همیشگی، به عنوان یک نقش یا مفهوم در نظر گرفته شود و این به معنای همکاری و منافع مشترک برای رسیدن به هدفی مشترک است.

بنابراین، شاید زمانی که شخص ثالثی چگونگی کارکرد مشترک تیمهای امنیت قرمز و آبی سازمان را تحلیل میکند و اصلاحاتی را پیشنهاد میدهد، تیم بنفشی دخیل شود. شاید هم زمانی که شخصی بصورت Real-Time هر دو تیم را مانیتور میکند تا چگونگی کارکرد آنها را ببیند، عملکرد تیم بنفش وارد کار شود. ممکن است زمانی که دو تیم به یکدیگر میپیوندند، تجربیاتشان را به اشتراک میگذارند و درباره حملات و دفاعهای مختلف صحبت میکنند، جلسه تیم بنفش مطرح شود.

آنچه باعث یکپارچه شدن تیمهای امنیت قرمز و آبی میشود، واداشتن آنها به توافق بر سر هدف مشترکشان، یعنی بهبود سازمان است، نه این که موجودیت دیگری معرفی و با این دو تیم تلفیق شود.

تیم بنفش را میتوان به عنوان یک مشاور روابط دوستی در نظر گرفت. اشکالی ندارد شخص دیگری وارد شود و نقشی در اصلاح رابطه ایفا کند، اما تحت هیچ شرایطی نباید این طور اندیشید که تنها از طریق روش جدید دخالت دادن یک میانجی میتوان برای همیشه رابطه تیمهای قرمز و آبی را بهبود بخشید.

چکیدهای از عملکرد تیمهای امنیت سایبری

- تیم قرمز از مهاجمان الگوبرداری میکند تا ببیند امنیت سازمانی که برایش کار میکند با چه کم و کاستیهایی روبهروست.

- تیم آبی در برابر مهاجمان دفاع میکند و تلاش میکند تا وضعیت امنیت سازمان خود را به طور مداوم بهبود بخشد.

- برای پیادهسازی عملکرد صحیح تیم قرمز/ آبی باید به طور مرتب دانش را بین این دو تیم به اشتراک گذاشت تا هر دو به طور مداوم بهبود یافته و اصلاح شوند.

- اغلب، تیمهای بنفش برای تلفیق مداوم این دو گروه مورد استفاده قرار میگیرند که در این حالت به مشکل اصلی تیمهای امنیت قرمز و آبی، که عدم اشتراک اطلاعات است، پرداخته نمیشود.

- مفهوم تیم بنفش باید عملکرد ترکیبی یا نقطه تعامل باشد و نباید آن را جداگانه به صورت ایدهآل، موجودیتی مازاد در نظر گرفت.

- در یک سازمان تکاملیافته، کل هدف تیم قرمز، بهبود تاثیرگذاری تیم آبی است، بنابراین خدمتی که تیم بنفش ارائه میکند، باید بخشی از تعامل طبیعی آنها باشد و نباید از جانب این تیم به عنوان موجودیتی دیگر، فشاری وارد شود.

- میتوان از ترکیب تیم زرد (سازندگان) با تیمهای امنیت قرمز و آبی، به نقشهای دیگری مانند سبز و نارنجی رسید. این کار باعث میشود ذهنیت و طرز فکر مهاجم و مدافع به دیگر بخشهای سازمان نیز برسد.

بیشتر بخوانید: مقایسه وظایف تیمهای قرمز و آبی در تامین امنیت سایبری

لازم است بدانید:

- همه این اصطلاحات را میتوان برای هر نوع عملکرد امنیتی به کار برد، اما این مفاهیم به خصوص برای امنیت اطلاعات تعریف شدهاند.

- تیم Tiger شبیه به تیم قرمز است اما کاملا با آن یکسان نیست. یکی از مقالاتی که در سال 1964 نوشته شد، چنین تعریفی از این اصطلاح ارائه داد: «تیمی متشکل از متخصصان فنی طبیعی و بیپروا که بابت تجربه، انرژی و قدرت تخیلشان برگزیده و گماشته میشوند تا به صورت بیوقفه هر نوع منشا محتمل خرابی را در یکی از سیستمهای فرعی فضاپیمایی ردیابی کنند.» این اصطلاح امروزه به صورت مترادفی برای تیم قرمز به کار میرود، اما مفهوم کلی آن، گروه سرآمدی از افراد است که به حل مسئله فنی ویژهای گماشته شدهاند.

- مهم است که تیمهای قرمز به اندازه مشخصی از سازمانی که در حال سنجیدن آن هستند، جدا بمانند، چرا که این کار مجال کافی و دورنمای مناسب را در اختیار آنها قرار داده تا به الگوبرداری از مهاجمان ادامه دهند. سازمانهایی که تیمهای قرمز را وارد تیم امنیتی خود میکنند، میخواهند به آرامی قدرت، مجال و آزادی کلی تیم قرمز در عمل کردن مانند یک مهاجم واقعی را از میان ببرند. تیمهای قرمز در طول زمان، معمولا فقط طی چند ماه، سرآمدی و تاثیرگذاری خود را از دست میدهند و محدود، یکنواخت و اساسا عاجز میگردند.

- تیمهای بنفش، علاوه بر آن که به عنوان پلی برای برنامههای ناقصتر در سازمان عمل میکنند، میتوانند به سازمانها در وفق دادن مدیریت خود به مفهوم الگوبرداری از مهاجم کمک کنند این موضوع برای بسیاری از سازمانها ممکن است به مفهوم مبارزه باشد.

- جنبه دیگری که به تضعیف تاثیرگذاری تیمهای قرمز داخلی میانجامد، این است که اعضای ارشد تیمهای قرمز به ندرت با فرهنگ داخلی شرکتهایی که برایشان کار میکنند، سازگار میشوند. به بیان دیگر، شرکتی که میتواند هزینه یک تیم قرمز واقعی را بپردازد، احتمالا تابع آدابی است که پذیرش آن برای اعضای تیمهای قرمز ، سخت یا ناممکن است. این مسئله اغلب منجر به تضعیف تدریجی اعضای تیم قرمزی میگردد که باید با این فرهنگهای داخلی سازگار شوند.

- از نظر فنی، تاثیرگذاری تیم قرمز داخلی شدنی است، اما احتمال بسیار کمی میرود که اعضای آن در دورههای طولانی به بهترین نحو محافظت و حمایت شوند. این امر احتمالا منجر به زوال، ناکامی و تضعیف تدریجی آنها خواهد شد.

- یکی از تلههایی که تیم قرمز مرتبا در آن میافتد، کاهش قدرت و مجال اوست، تا جایی که اثر آن از بین میرود.. در این زمان مدیریت شرکت مشاورانی را میآورد که بسیار تحت حمایت هستند و یافتههای فراوانی را به شرکت بازمیگردانند. سپس مدیریت به تیم داخلی نگاه میکند و میگوید: «این یافتهها فوقالعاده هستند! شما چرا نمیتوانید این کار را بکنید؟»

- از تشابهات دیگر با تیم قرمزی که همکاری نمیکند میتوان به فوتبالیستهای حرفهای که به توپ لگد میزنند اما آن را پاس نمیدهند، مشوقان حرفهای که فقط از دست راستشان استفاده میکنند، حسابرسان حرفهای که گزارش نمینویسند، معلمان حرفهای که با دانشآموزان وارد تعامل نمیشوند، و مواردی از این قبیل اشاره کرد.