5 پیکربندی اشتباه در Cloud

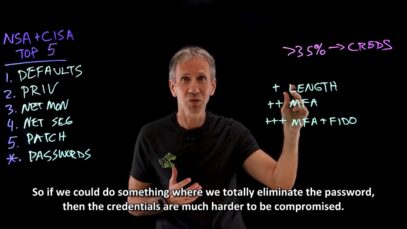

پیکربندیهای امنیتی نادرست در Cloud دلیلی برای نقضهای امنیت سایبری پرهزینه است. برای محافظت از زیرساخت های IT و کسب و کار خود چه کاری می توان انجام داد؟ در این ویدیو پنج پیکربندی نادرست اصلی از گزارشات NSA و CISA بررسی میگردد.