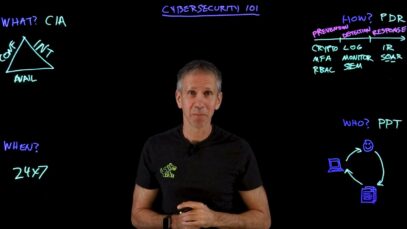

پنج گام کلیدی برای ارزیابی ریسک سایبری

در این ویدیو پنج گام کلیدی برای انجام یک ارزیابی ریسک سایبری مؤثر معرفی میشود؛ رویکردی که به سازمانها کمک میکند تهدیدها را شناسایی کنند، آسیبپذیریها را بسنجند و اقدامات امنیتی را بر اساس اولویتهای واقعی برنامهریزی کنند.