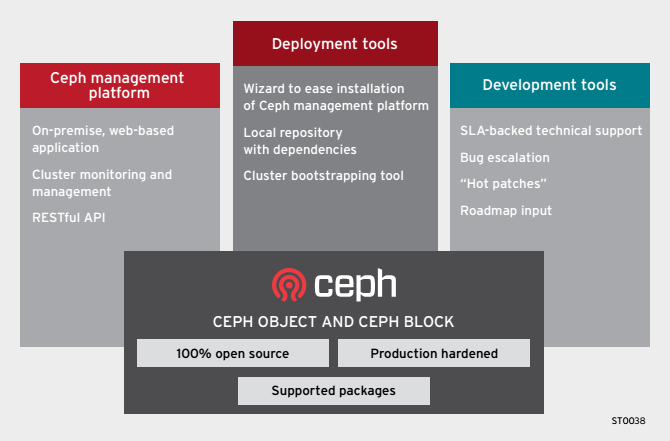

Red Hat Ceph Storage، یک پلتفرم ذخیرهسازی باز، بسیار مقیاسپذیر و مبتنی بر نرمافزار (Software-Defined Storage) برای Cloud است که از قابلیتهای زیر برخوردار میباشد: برای زیرساختهای Cloud و Object Storage در مقیاس وب طراحی میگردد. نسخههای پایدار Ceph را با یک پلتفرم مدیریت Ceph، ابزار پیادهسازی و همچنین سرویسهای پشتیبانی ترکیب میکند. ابزاری را […]

طی روزهای اخیر، شرکت تایوانی Acer به عنوان یکی از پیشگامان در تولید سختافزار و تجهیزات الکترونیکی، اعلام کرد که هکرها توانستند به اطلاعات مشتریان در سایت تجاری این شرکت دست یابند. خبرها حاکی از آن است که هکرها به اطلاعاتی مانند اسم، آدرس، شماره کارت، تاریخ انقضای کارت و کدهای امنیتیِ تمام افرادی که […]

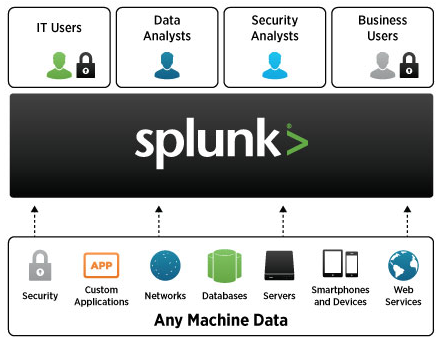

Splunk Enterprise Security یا به اختصار Splunk ES علاوه بر ایجاد امنیت مبتنی بر تجزیه و تحلیل و مانیتورینگ مستمر برای تهدیدهای امروزی در سازمانها قابلیت های زیر را نیز فراهم میآورد: بهینهسازی عملیاتهای امنیتی با زمان پاسخگویی کوتاهتر بهبود وضعیت امنیت با ایجاد دید End-to-End نسبت به تمامی اطلاعات دستگاهها افزایش قابلیتهای بررسی و شناسایی با […]

هشدار در مورد باز کردن فایلهای Java Script ضمیمه شده در ایمیل: این فایلها ممکن است حاوی Ransomware یا باجافزار جدیدی تحت عنوان RAA باشند. Attackerها قادرند با برنامه باج افزار جدیدی به نام RAA که مبتنی بر JavaScript میباشد به کامپیوترها آسیب رسانده و فایله ای کاربران را از طریق رمزگذاری قدرتمند قفل نمایند. […]

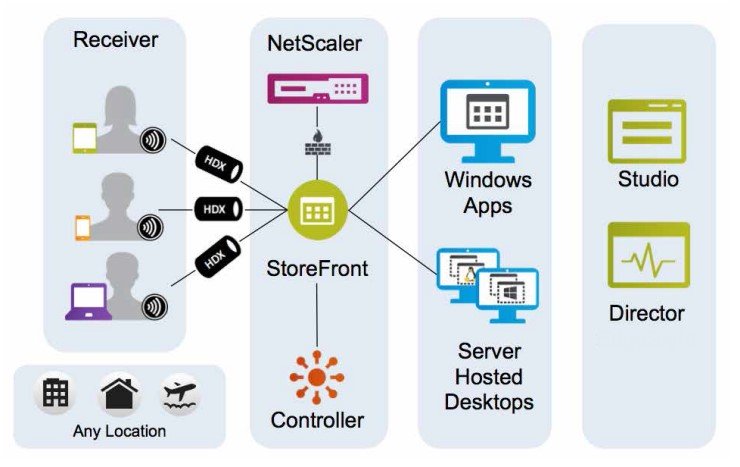

تکنولوژی Citrix XenDesktop، قابلیت مجازی سازی برنامه و دسکتاپ را برای هر یک از تجهیزات ارائه نموده و از قابلیت ارتقای امنیت دادهها، کاهش هزینهها و افزایش بهرهوری کاربران نیز برخوردار میباشد. کسبوکار بدون مرز با Citrix XenDesktop، امکانپذیر میگردد. این تکنولوژی، دسترسی ایمن و Remote به برنامههای ویندوز و دسکتاپ را برای هر یک […]

VMware Horizon Air، امکان دسترسی به برنامهها و دسکتاپ های Cloud-Hosted را برای کاربران با استفاده از IBM Cloud در یک محیط کاملا امن فراهم میآورد. طی روزهای اخیر، شرکت IBM و VMware از گسترش همکاریهای استراتژیک خود خبر دادند، بدین ترتیب کاربران VMware Horizon Air قادر خواهند بود از مزایای سرویس برنامهها و دسکتاپ […]

کمک به بهینهسازی محیط Cloud با ابزارهای مدیریتی یکپارچه و خودکار سرمایهگذاری روی Infrastructure as a Service یا به اختصار IaaS، به منظور بهرهگیری از امتیازات مربوط به هزینه و ویژگیهای رایانش ابری یا Cloud Computing صورت میگیرد. حال سوال آن است که چگونه میتوان محیط Cloud و منفعت سرمایهگذاری خود را بهینه کرد؟ با […]

سه مدل از روترها و فایروال های VPN بی سیم سیسکو، از سری RV که در کسب و کارهای کوچک مورد استفاده قرار می گیرند، دارای آسیب پذیری خطرناک و اصلاح نشدهای می باشند که امکان کنترل آنها را از راه دور برای Attackerها فراهم می سازد. این آسیبپذیری در واسط مدیریتی تحت وب فایروال RV110W […]

در قسمت اول از سری مقالات Cisco Locator/ID Separation Protocol یا به اختصار Cisco LISP به بررسی مفهوم و دلایل استفاده از این تکنولوژی پرداختیم و در این قسمت که قسمت دوم(پایانی) می باشد به تشریح انواع تجهیزات و نحوه برقراری ارتباطات با استفاده از این پروتکل می پردازیم. تجهیزات Cisco LISP Site Edge ITR یا Ingress […]

خودروها چیزی بیش از یک موتور یا بدنه زیبا هستند. آنها تجهیزات پیچیدهی محاسباتی هستند که لینوکس بر روی آنها اجرا میگردد. در واقع لینوکس به عنوان یک سیستم عامل خودرو در عصر حاضر شناخته شده می باشد. امروز علاوه بر آنکه می توانید لینوکس را بر روی سرور یا تلفن اندروید خود اجرا نمایید، قادر خواهی بود آن […]