به تازگی مهاجمین سایبری، وبسایت رسمی Ammyy Admin که یک نرم افزار Remote Desktop می باشد را با تهدیدات جدی روبرو نموده و باعث شدهاند که به جای Ammyy Admin اصلی، نسخهی مخربی از Ammyy Admin مورد استفاده قرار بگیرد و نکته جالب این است که آنها برای پوشش فعالیت مخرب خود از جام جهانی فوتبال […]

هدف در این مجموعه از مقالات معرفی و بررسی همهجانبهی نرمافزار Oracle Data Guard میباشد. در بخش اول این مجموعه تحت عنوان «معرفی Oracle Data Guard»، علاوه بر بررسی کلی این نرمافزار، پیکربندی آن شامل دیتابیس اصلی، دیتابیسهای Standby ، Instanceهای Far Sync و Zero Data Loss Recovery Appliance شرح داده شد و مثالی از […]

جان مدیسون، معاون ارشد بخش محصولات و راهکارها در Fortinet اظهار داشت که این کمپانی و IBM همکاری طولانیمدتی با یکدیگر داشتهاند و انتشار این خبر حاکی از قدم بزرگ دیگری در جهت محافظت از مشتریان مشترک این دو شرکت میباشد. Fortinet Security Fabric دید گستردهای به لایههای امنیتیِ دیجیتال، شناسایی یکپارچهی تهدیدات پیشرفته و […]

در بخش اول از مقالهی «بررسی پروتکلهای مسیریابی PIM»، شرح کوتاهی از ویژگیهای این پروتکل از جمله دو حالت Sparse Mode و Dense Mode، عملکرد MSDP و مزایای PIMv2 نسبت به PIMv1 مطرح گردید، همچنین عملکرد PIM Sparse Mode نیز به اختصار شرح داده شد. در بخش دوم این مقاله دیگر ویژگیهای این پروتکل از […]

طی برگزاری هشتمین کنفرانس شرکت Docker، جامعهی Developerها، کاربران IT، شرکتهای تجاری و همکاران این کمپانی، با تکیه بر فرضیهی سالومون هایک (به عنوان موسس شرکت )Docker، درخصوص تسهیل استفاده از نرم افزار Container، بهصورت تصاعدی، به میلیونها نفر رسیده است. Docker امروزه هم مانند روزهای ابتدایی کار این شرکت، ابزار ساده و رویکرد Packaging […]

Oracle Data Guard دسترسپذیری بالا، حفاظت از داده و Disaster Recovery را برای دادههای سازمانی فراهم مینماید. این نرمافزار مجموعه خدمات جامعی را فراهم میآورد که یک یا چند دیتابیس Standby را ایجاد، حفظ، مدیریت و مانیتور میکنند تا دیتابیسهای اوراکلی بتوانند در برابر Disasterها و خرابیهای داده مقاوت کنند. Oracle Data Guard این دیتابیسهای Standby […]

Zip Slip یک آسیبپذیری شایع و مهم در بازنویسی فایل است که معمولا به اجرای دستورات به صورت Remote میانجامد. این آسیبپذیری که پیش از اعلان عمومی در تاریخ ژوئن 2018 بود، توسط تیم Snyk Security شناسایی و آشکار گشت، روی هزاران پروژه از جمله پروژههای HP، Amazon، Apache، Pivotal و بسیاری از موارد دیگر […]

پروتکل Protocol Independent Multicast که به اختصار PIM نامیده میشود، حالت سرویس IP Multicast فعلی متعلق به Receiver-Initiated Membership را حفظ مینماید. PIM بر پروتکل مسیریابی Unicast خاصی متکی نیست، بلکه از پروتکلهای مسیریابی IP مستقل است و میتواند از آن دسته از پروتکلهای مسیریابی Unicast که در جدول مسیریابی Unicast استقرار داده شدهاند، مانند […]

با توجه به آنکه راهکار تازهی مدیریت و آنالیز با ادغامِ Network Operations Center یا به اختصار NOC و Security Operations Center یا SOC، شکاف میان Siloها را برطرف مینماید و ServiceNow، گردش کار و پاسخگویی امنیتی را خودکارسازی مینماید. به گفتهی جان مدیسون، معاون ارشد بخش محصولاتِ Fortinet، با اینکه تیمهای امنیتی و IT […]

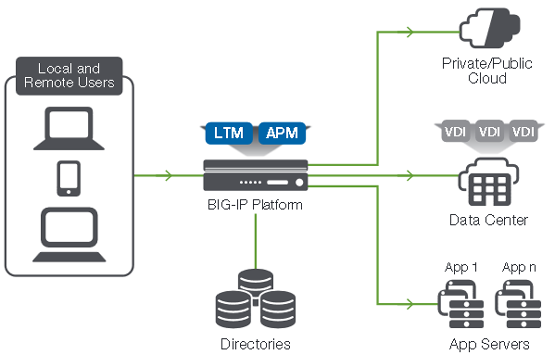

BIG-IP Access Policy Manager یا APM یک راهکار امنیتی، انعطافپذیر و با دسترسیِ عملکرد بالا بوده و یک دسترسی سراسری یکپارچه به برنامهها، شبکه و Cloud را فراهم می نماید. این راهکار دسترسیهای Remote، LAN، ارتباطات تجهیزات سیار، وب و همچنین اتصالات Wireless را در داخل یک پنل مدیریتی یکپارچهسازی و تجمیع نموده، و سیاستهای […]