با یک تجربهی مانیتورینگ یکپارچه میتوان مشکلات را پیشبینی کرده و از وقوع آنها پیشگیری نمود. با امکانات Splunk IT Service Intelligence میتوان موارد زیر را انجام داد: عملیات را با AI که بر مبنای یادگیریِ ماشینی کار میکند، دگرگون نمود. با درجهبندی صحت عملکرد (Health Score) قابل پیشبینی و پیشبینی شاخصهای اصلی عملکرد یا […]

آسیب باجافزار gandcrap اولین بار ژانویهی 2018 کشف شد. این باجافزار پیچیدهترین و متغیرترین باجافزار است و تا آگوست 2018 بیش از 50% آلودگی در شبکهها متعلق به آن بود و در Dark Web توسط مهاجمین به اعضا فروخته میشد تا قربانیان را آلوده کنند و از آنها پول باج بگیرند. اعضا میبایستی 40% از […]

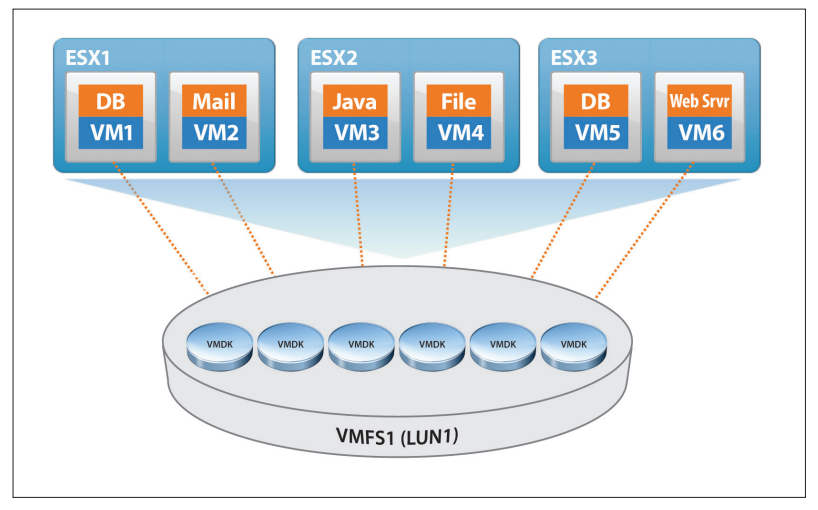

درحالیکه همه در انتظار بروزرسانی سوم vSphere 6.7 (که در حال حاضر در مرحلهی بِتای انتشارش است) بودند، کمپانی VMware بهتازگی سومین بروزرسانی vSphere 6.5 را عرضه کرد. بروزرسانی سوم vSphere 6.5 صرفا یک نسخه جهت بهبود عملکرد زیرساخت است و هیچ کارکرد تازهای به جز افزودن چند درایو جدید و رفع تعدادی از باگها […]

در قسمت اول و دوم از مقاله عملکرد I/O ذخیرهسازی به بررسی انواع کنترلرهای مجازی مورد استفاده در Hyper-v و همچنین انواع دیسکهای تحت پشتیبانی اینHypervisor و تفاوت های عملکردی در این دیسکها پرداخته شد. در قسمت این قسمت که بخش پایانی این مقاله به تکنولوژیهای ارایه شده در Hyper-V به منظور بهبود کارایی ماشینهای […]

محققان TrendMicro بدافزار Botnetی را کشف کردهاند که از طریق APIهای Docker به کانتینرها نفوذ میکند. به استناد اخبار منتشر شده توسط Trend Micro، یک بدافزار بات نت تازه کشفشده که از پیکربندی اشتباه API در نسخه Open Source ابزار DevOps، Docker Engine-Community، استفاده میکند تا به کانتینرها نفوذ کرده و یکی از مشتقات بدافزار […]

مدتی است که اخبار نوآوریهای بسیار خوب در Windows Server 2019 افزایش یافتهاند. شرکت مایکروسافت روی ارتقای محیط ویندوز سرور هم کار کرده است و در Windows Server Summit 2019 ، توضیحاتی دراین رابطه منتشر نمود. مدیریت ویندوز سرور میدانیم که کاربران باید هم سرورهای مجزا و هم سرورهایی در مقیاسهای بزرگتر را مدیریت نمایند. […]

با بررسی اطلاعات کسب شده از جلسات توجیهی با سازمان های مختلف در رابطه با امنیت ایمیل و بررسی مشکلات آنها در رابطه با مدیریت استراتژیک و ابتکارات امنیتیشان چشم اندازها و روشهای نوین در این رابطه کسب شده است. بسیاری از اوقات مبحث مورد نظر آنها SD-WAN و Cloud، گاهی بخشبندی و سایر اوقات […]

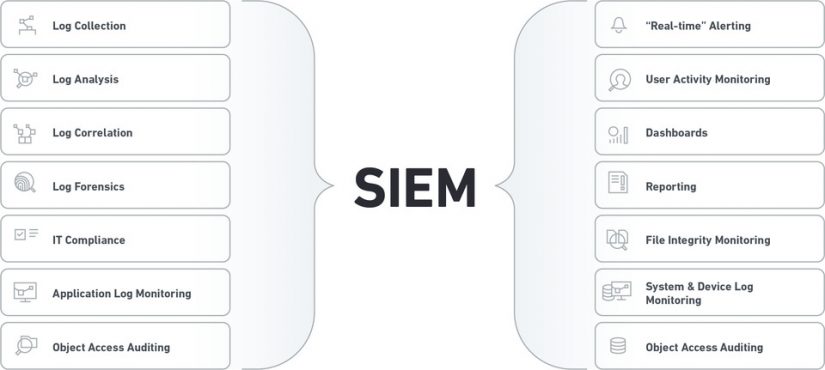

در این مقاله تصمیم داریم در رابطه با اینکه SIEM چیست و نحوه عملکرد و کاربرد آن در شناسایی تهدیدات پیشرفته چگونه می باشد توضیحاتی را ارائه نماییم. SIEM چیست؟ راهکارهای امنیت اطلاعات و مدیریت رویدادها یا به اختصار SIEM با استفاده از قوانین و همبستگیهای موجود در رخدادها، گزارشها و رویدادهای سیستمهای امنیتی را […]

یک خرید بزرگ، تصمیم جدی است و فرقی ندارد که چه محصولی باشد. حال این تصمیم اگر برای کسبوکار خودتان باشد که بسیار جدیتر میشود. حتی اگر محصول را دقیقا بررسی کرده و تحقیقات لازمه را انجام داده باشیم، اتفاقی که اکثر مواقع میافتد این است که با پشیمانی بعد از خرید روبهرو میشویم. در […]

چهار آسیبپذیری تکنیک بهینهسازی (Side Channel (Speculative Execuation جدید طی روزهای اخیر اعلام شدند که تعداد زیادی از پردازندههای Intel را تحت تاثیر قرار میدهند. فهرست پردازندهها شامل مدلهای Intel Zeon، Intel Core و Intel Atom میشوند. این آسیبپذیریها به عنوان CVE-2018-12126 Microarchitectural Store Buffer Data Sampling (MSBDS)، CVE-2018-12130 Microarchitectural Fill Buffer Data Sampling (MFBDS)، […]